Devasa sayıda kullanıcıya hizmet veren protokollerin böylesi tuzaklara düşmesi anlaşılır gibi değil. Daha önce iş veya yatırım vaadiyle Lazarus (ve türevlerinin) yaptığı operasyonlardan bahsetmiştik. Bu saldırılar bugüne kadar milyarlarca dolarlık kayba neden oldu ve son operasyonda hedef Drift Protocol oldu.

Drift nasıl hacklendi?

Tam da 1 Nisan tarihinde yaşanan saldırı “ekibin şaka değil” duyurusuyla yatırımcılarda soğuk duş etkisi doğurdu. Peki bu saldırı nasıl oldu? Multisig cüzdan kullanımı bu tarz protokol için zorunluluk ve güvenlik önlemi olarak bunu yapıyorlar. Ancak saldırganlar cüzdanları boşaltmak için hedef odaklı çalışıp yeterli imza sayısına ulaşabiliyor. Hali hazırda tüm protokol işlevleri dondurulmuş ve güvenliği ihlal edilen cüzdanlar multisig sistemden kaldırılmış durumda. Soruşturma Mandiant tarafından yürütülüyor.

Peki nasıl oldu da böyle bir olay yaşandı? Kuzey Koreli olduğu düşünülen saldırganlar aylar öncesinden süreci başlattı. 2025 sonbaharında büyük bir kripto konferansında ekiple iletişime geçen kişiler trade firması olduklarını ve birlikte çalışmak istediklerini söyledi. Bu gruptan kişiler, takip eden altı ay boyunca birçok ülkedeki çeşitli büyük sektör konferanslarında, belirli Drift çalışanlarıyla yüz yüze görüşmeye devam etti. İşlerin ne kadar ciddileştiğini anlamamız açısında bu detaylar önemli.

Eskiden sosyal medyadan ulaşan, yapay zeka destekli görüntülü görüşmeler organize eden saldırganlar artık yüz yüze iletişim kuruyor. Üstelik teknik açıdan son derece yetkinler hatta doğrulanabilir mesleki geçmişleri de var.

Süreç başladıktan sonra ilk toplantı tertip ediliyor bir Telegram grubu kuruluyor. Ardından işlem stratejileri ve potansiyel vault entegrasyonları hakkında aylarca süren kapsamlı görüşmeler yapılıyor. Ekip bugünkü raporunda devamını şöyle anlatıyor;

“Aralık 2025’ten Ocak 2026’ya kadar, Drift’te bir Eco-system Vault’a dahil oldular; bu, strateji detaylarını içeren bir formun doldurulmasını gerektiriyordu. Birçok çalışma oturumu aracılığıyla birçok katkıcıyla iletişime geçtiler, ayrıntılı ve bilgili ürün soruları sordular ve 1 milyon doların üzerinde kendi sermayelerini yatırdılar. Drift ekosistemi içinde işlevsel bir operasyonel varlığı kasıtlı ve sabırla inşa ettiler.

Entegrasyon görüşmeleri Şubat ve Mart 2026 boyunca devam etti. Çeşitli Drift katılımcıları, birçok büyük sektör konferansında bu gruptan kişilerle tekrar yüz yüze görüştü. Bu noktada, ilişki neredeyse yarım yıldır sürüyordu. Bunlar yabancı kişiler değildi; Drift katılımcılarının birlikte çalıştığı ve şahsen tanıştığı kişilerdi.”

Kırılma noktası

Tüm bu süreç boyunca geliştirdiklerini iddia ettikleri projeler, araçlar ve uygulamalar için saldırganlar ekiple bağlantılar paylaştı. Ekip tam olarak hangi aşamada özel anahtarları saldırganlara teslim etti bilinmiyor ancak dosya transferleri, link gönderimleri yoğun biçimde gerçekleştiğinden saldırganların işi zor olmasa gerek. Siber güvenlik dünyasında FUD ve binder kavramları vardır. FUD virüslü dosyanın şifrelenmesi ve antivirüs yazılımlarının bu dosyaya karşı körleşmesinin sağlanmasıdır. Geçicidir ancak 15 gün 1 ay şifrelenmiş dosya kamufle kalabilir, online tarama platformlarına bu dosya yüklenirse süre kısalır (veya onlarca antivirüsten biri bunu tespit eder). Dosya kamufle edildikten sonra binder ile pdf veya png, jpeg formatına dönüştürülür. Dosyaya ilk baktığınızda pdf gibidir ve tıkladığınızda gerçekten pdf açılır ancak arka planda virüs de çalışır. Bunun Word veya Excel için daha gelişmiş kamufle yöntemleri de var. Bu saldırı yöntemi ortalama bir hacker için çocuk oyuncağı olduğundan Drift örneği sizin için de uyarıcı olmalı, saldırganlar benzer yöntemleri bireysel yatırımcılara da uyguluyor elbette bunlar haber olmuyor, nasıl olduğu anlaşılmıyor vesaire.

Saldırı yolu sadece dosya için bu şekilde (ve bu yöntem cihazın tüm kontrolünü saldırganların eline veriyor). Bunun dışında özel anahtarları ele geçirmenin birçok yöntemi var. Ekip 3 yoldan biriyle hacklendiklerini düşünüyor.

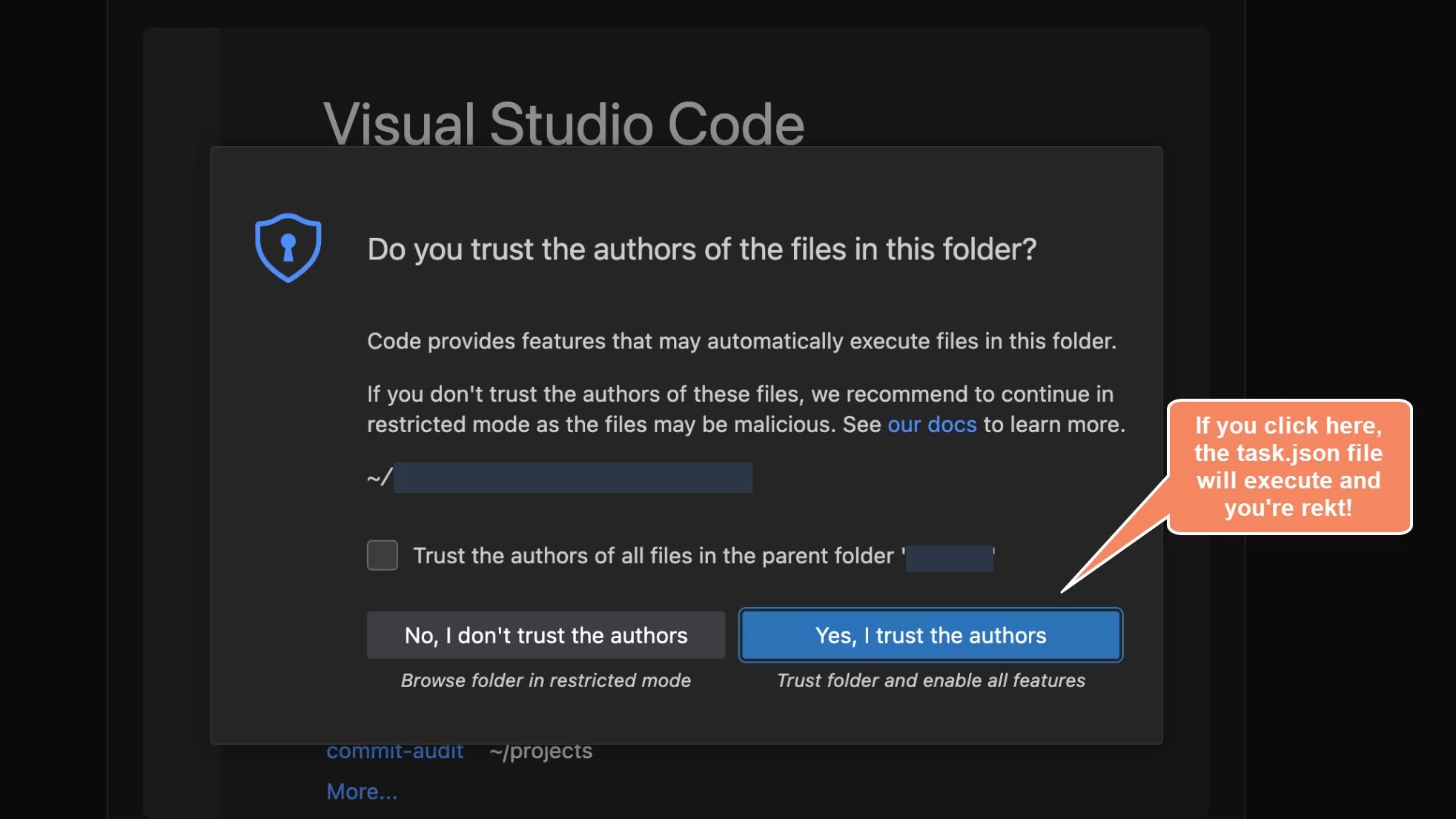

- Bir ekip üyesi, vault için bir frontend dağıtımı kisvesi altında grup tarafından paylaşılan bir kod deposunu klonladıktan sonra ele geçirilmiş olabilir.

- Ekip üyelerinden biri de grubun cüzdan ürünü olarak sunduğu bir TestFlight uygulamasını indirmeye ikna edildi.

- Repozitory tabanlı vektör için bir olasılık, güvenlik topluluğunun 2025 Aralık ayından 2026 Şubat ayına kadar aktif olarak işaretlediği bilinen bir VSCode ve Cursor güvenlik açığıdır. Düzenleyicide bir dosya, klasör veya repozitoryu açmak, kullanıcıya herhangi bir uyarı, işaret, tıklama, izin diyalogu veya herhangi bir tür uyarı olmaksızın, sessizce rastgele kod çalıştırmak için yeterliydi.

Yani saldırganlar 0day kullanıp işi daha komplike, anlaşılmaz hale getirebiliyor. Nitekim hacklenmelerinin üzerinden günler haftalar geçmesine rağmen Drift ekibi bunu protokol soyulduğunda fark etti.

Peki bunu kim yaptı? Vaka raporunda bununla ilgili şunlar yazıyor;

“SEALS 911 ekibi tarafından yapılan araştırmalarla desteklenen orta-yüksek güvenilirlikle, bu operasyonun, Mandiant tarafından UNC4736’ya atfedilen Ekim 2024 Radiant Capital saldırısından sorumlu olan aynı tehdit aktörleri tarafından gerçekleştirildiği değerlendirilmektedir. UNC4736, AppleJeus veya Citrine Sleet olarak da izlenen Kuzey Kore devletine bağlı bir gruptur.

Bu bağlantının temeli hem onchain (bu operasyonu sahnelemek ve test etmek için kullanılan fon akışları Radiant saldırganlarına kadar izlenebilir) hem de operasyoneldir (görevlendirilen kişilikler, bilinen Kuzey Kore bağlantılı faaliyetlerle tanımlanabilir örtüşmelere sahiptir).

Yüz yüze görüşmeye katılan kişilerin Kuzey Kore vatandaşı olmadığına dikkat etmek önemlidir. Bu düzeyde faaliyet gösteren Kuzey Kore tehdit aktörlerinin, yüz yüze ilişki kurmak için üçüncü taraf aracılar kullandığı bilinmektedir.

Mandiant, bu Drift istismarını resmi olarak atfetmemiştir. Bu karar, halen devam etmekte olan cihaz adli tıp incelemelerinin tamamlanmasını gerektirmektedir.”

Ekip eğer bu tarz iletişimler için izole cihazlar kullanmasaydı yani saldırganların gönderdiği dosyaları sanal sunucuda veya başka cihazda açsaydı bugün 285 milyon dolar çalınmamış olacaktı. Sürekli şüpheci olmak ve tedbiri elden bırakmamak şöyle dursun ekip üyelerinin hacklendiğini bile anlamaması kripto girişimlerindeki ekip üyelerinin kalitesini de sorgulatıyor. Kripto girişimlerinin tam da bu yüzden düzenli tarama, inceleme, penetrasyon testleri için bütçe ayırması şart.

Sonuç olarak sıra diğer protokollerde hatta sadece yatırımcı olmanız bile kurtulmanız için yetmiyor “sıra sizde”. Bu yüzden gerekli önlemleri almakla hacklenmek arasında tercih yapmanız gerekiyor.