Geçtiğimiz saldırıdaki kayıpların bir kısmı kurtarılmıştı. Ancak Cream Finance (CREAM) hatalarından pek ders almış gibi görünmüyor. Bir önceki saldırının da open source kaynakların bilinçsizce kullanılmasından kaynaklandığını düşünürsek, geliştirici tarafta ciddi bir eksiklik olduğunu görürüz. Peki Cream Finance (CREAM) neden yeniden hacklendi ve güvenilirliğini yitirdi mi?

Kripto Girişimleri ve Genel Sorunlar

Öncelikle yaşanan sorun Cream Finance (CREAM) özelinde sürekli gündeme gelse de genel bir eksikliğin dışa vurumu, evet akıllı sözleşme geliştiren projelerin önemli kısmı yeterli teknik güce sahip değil. Tabi ki sektör henüz çok yeni olduğu için binlerce projenin tamamında yetişmiş iş gücünü bulmak kolay değil. Fakat açık kaynak projeleri adeta reskin yaparak bazı görünen özelliklerini revize etmek suretiyle piyasa sürmek ne kadar mantıklı?

Yazılım bilgisi zayıf olanlar için durumu şöyle açıklayalım. Ortada öyle ya da böyle çalışan bir bilgisayar bulunuyor. Birileri gelip bu bilgisayarın kasa modelini değiştiriyor, ram gücünü artırıyor ve farklı bir işlemci takıyor. Sonrasında kendi markasını üzerine basarak piyasaya sürüyor. Anakart, çipler hatta içindeki bios yazılımı ve hdd bile aynı kalıyor. Fakat bu parçaların bir kısmında bazı sorunlar var ve birkaç parçasını değiştirerek kendi markasını bilgisayara basan girişim bunun farkında bile değil. Ancak daha fazla teknik bilgiye sahip olan birileri, ilk bilgisayarda var olan sistem hatalarını çok iyi biliyor ve ondan türetilen yeni bilgisayarları hackleyebiliyor.

Cream Finance (CREAM)’da birçok modülünde başkasına ait kodları bilinçsizce kullandı. Şimdi de bunu bedelini oldukça ağır biçimde ödüyor. (Bilinçsiz kod kullanımı bilgisi Cream için çalışan siber güvenlik şirketi tarafından da teyit edildi.)

Cream Finance Saldırısının Arka Planı!

Kodlardaki OI açık sayesinde 100 milyon dolarlık bir kayıp yaşadı. Ağustos ayında yaşanan saldırıda ise kayıplar 18 milyon dolarla sınırlı kalmıştı. İkinci kez benzer şekilde hacklenen Cream Finance büyük ihtimalle daha fazla direnmeyip kod mimarisindeki bu sorunları ortadan kaldıracak. Ancak yatırımcıların güvenini yeniden kazanabilecek mi? Bu ciddi bir soru işareti olarak kenarda duracak.

Öncelikle sosyal medya hesabı üzerinden bu tarz teknik detayları takipçileriyle paylaşan Smart Contract (kumpirmafyas)’a teşekkür ederiz.

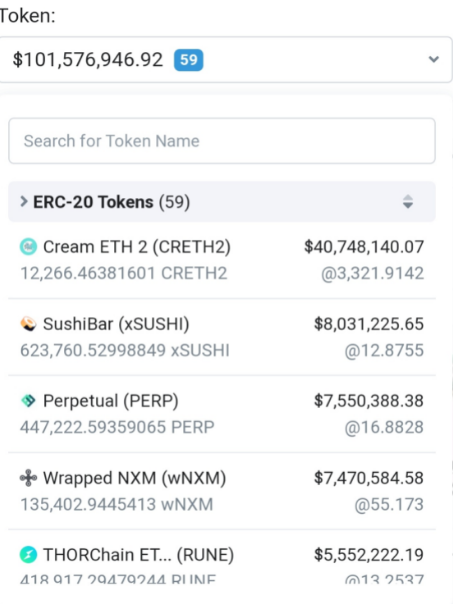

Saldırganın elinde tam 101 milyon dolar değerinde kripto para bulunuyor. Aşağıdaki görselden varlık dağılımını görebilirsiniz.

USDC ve USDT yani stablecoin bakiyelerini hızlı biçimde CurveFinance’a taşıdı ve kara listeye alınmadı. Normal şartlar Cream Finance yetkilileri hızlı davransaydı en azından bu varlıklar bloke edilip projeye geri iade edilebilirdi.

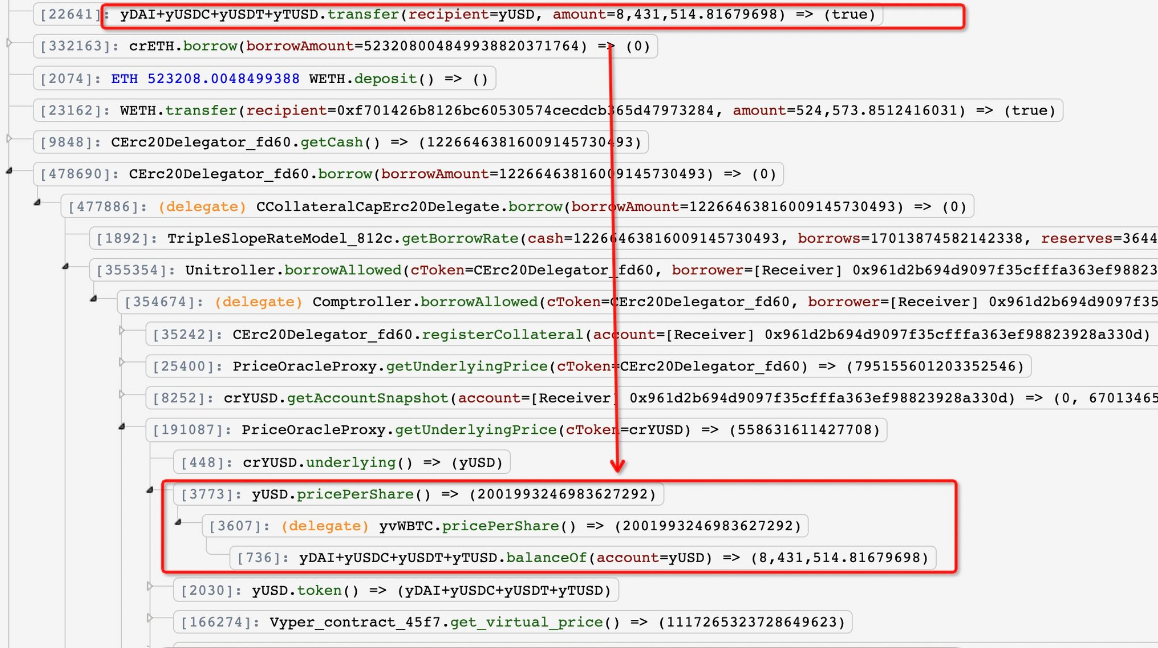

Yaşanan sorunla alakalı @peckshield hatalı kod detayını açıkladı. Defi platformunun “pricepershares” matematiği hatalı olması kaynaklı, bu hata flaş kredi ile alınan tutarın pricePerShare’i önemli ölçüde artırmasına izin verdi ve böylece kredi havuzlarındaki tüm fonları borç aldı.

Saldırgan istismar işlemine UTF-8 moduyla bir mesaj da iliştirdi. Aave ve ironbank hacker tarafından tehdit edilmiş oldu. Benzer bir saldırının bu iki DeFi platformunda da yaşanması ihtimali endişe vericidir.

Cream Finance (CREAM) tüm işlemlerini Ethereum (ETH) ağı üzerinde gerçekleştirir. İnternette Cream Finance (CREAM) CEO’su hakkında kısa bir araştırma yapmanız yararlı olabilir, sosyal medya üzerinde paylaşılan bilgilere göre çok sayıda projeyi batırdığı da söyleniyor.